ليست “NSO” فقط.. “كانديرو” شركة إسرائيلية تُقدّم برمجيات تجسس لأنظمة قمعية

خلال الأيام القليلة الماضية، نشرت وسائل إعلام عربية ودولية تسريب جديد ضخم عن شركة NSO، أحد أشهر الشركات الإسرائيلية النشطة في مجال المراقبة والتجسس، التي تطور برمجية “بيجاسوس” (Pegasus) أحد أشهر الأدوات التي تستخدمها حكومات وأنظمة قمعية للتجسس على ومراقبة نشطاء ومدافعين عن حقوق الإنسان ومعارضين سياسيين.

تُعدّ برمجية “بيجاسوس” أحد برمجيات التجسس المُتطوّرة، حيث تُمّكن الأنظمة السياسية التي تستخدمها من اختراق الهواتف الذكية بما في ذلك الصور والفيديوهات والرسائل النصية والاتصالات، أيضًا تعتمد شركة (إن إس أو) على عملية “الهجوم من دون انتظار” (zero-day attack) لاختراق أجهزة الهواتف الذكية والحواسيب والخوادم واستخراج البيانات منها.

اقرأ: كيف تحمون بياناتكم/ن من هجمات شركة “إن إس أو” الإسرائيلية؟ من موقع منظمة “سمكس“

إسرائيل هي موطن لعشرات من شركات التجسس والمراقبة الإلكترونية المُرْتَزِقَة، وفي العادة تعمل هذه الشركات بطريقة علنية وتتفاخر بالخدمات التي تقدمها، لا تُعدّ شركة “إن إس أو” هي الوحيدة، لكن هناك شركة “كانديرو” (Candiru) التي نشأت عام ٢٠١٤. استطاعت هذه الشركة التواري عن الأنظار لمعظم سنوات عملها، حيث اتسمت بالسرية الكاملة، حتى أنها لا تمتلك موقع ويب والمعلومات المتوفّرة عنها محدودة جداً.

من هي “كانديرو” (Candiru)؟

تستقطب “كانديرو” بكثافة من وحدة الاستخبارات التابعة لجيش الدفاع الإسرائيلي “وحدة 8200“، وعادة ما يتقاضى العاملون بالشركة رواتب ضخمة ما بين 20 ألف إلى 28 ألف دولار في الشهر. وتتعامل الشركة بسرية صارمة داخلها، فلا أحد من الموظفين ينشر ويحدث ملفات شخصية على موقع لينكدإن و يوقعون اتفاقيات سرية صارمة.

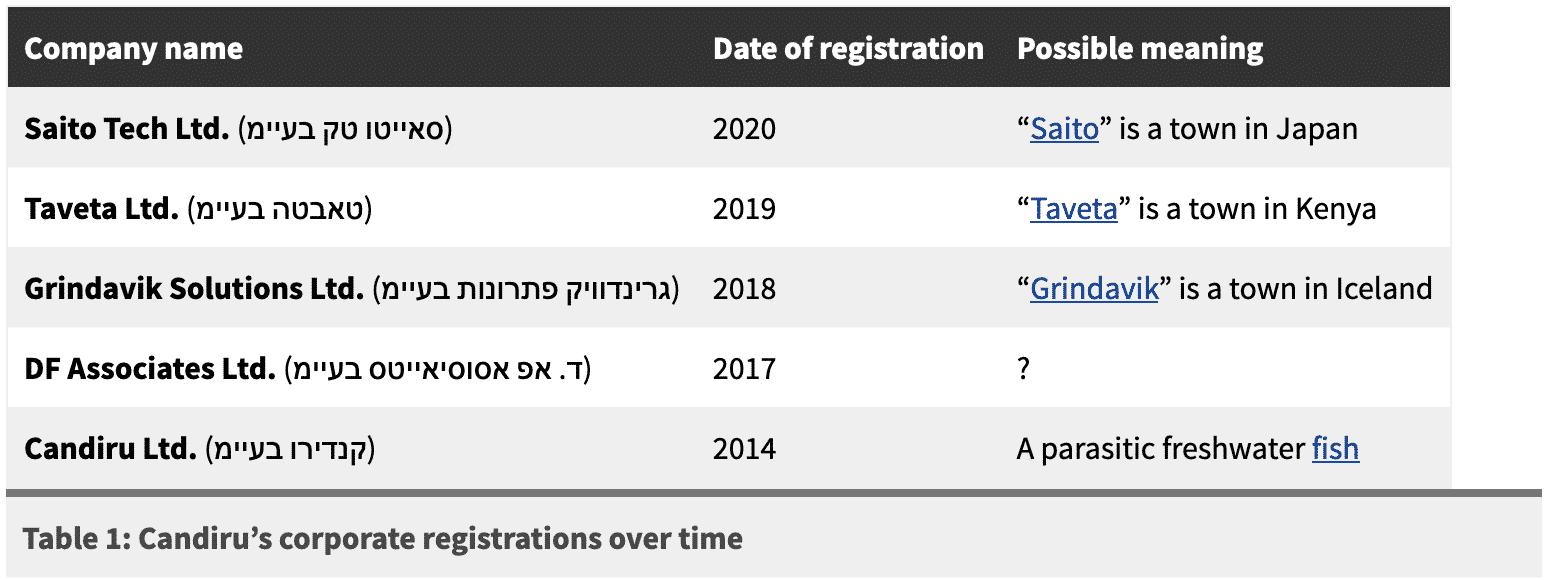

في 15 يوليو، نشر “سيتزن لاب” تقريرًا عن شركة كانديرو وبرمجيات التجسس التي تُنتجها، وبحَسَب التقرير، فإن الشركة تبذل جهودًا لإبقاء عملياتها وبنيتها التحتية وهويات موظفيها مجهولة، حيث تختبئ خلف أسماء شركات عدة. وخلال السنوات الماضية القليلة غيرت الشركة من اسمها عدة مرات. الجدول التالي يُشير إلى تغيّر الاسم عدة مرات:

ما القدرات التجسسية لمنظمة ونظام “كانديرو” (Candiru)؟؟

تسوق “كانديرو” منتجاتها لحكومات قمعية، لتُزوّدهم ببرمجيات للتجسس على أجهزة الحواسيب وأجهزة الهواتف الذكية وخدمات الحوسبة السحابية، وتقول الشركة بأن خدماتها التجسسية “لا يمكن تعقبها“.

في مستند سربته مجلة إسرائيلية تدعى “ذا ماركر” عن شركة “كانديرو“، يصف المستند القدرات التقنية التجسسية التي توفّرها منتجات الشركة. فبحسب المستند، تُرّوج الشركة نظام استخباراتي كامل، يعمل كمنصة متطورة مُخصّصة لاختراق أجهزة الحواسيب والهواتف الذكية والشبكات عن طريق استغلال ثغرات أمنيّة داخل هذه الأنظمة.

المنصة “كانديرو” تُدير جميع مراحل الاختراق، بداية من تنصيب برنامَج الاختراق على الأجهزة المستهدفة حتى استخراج البيانات والمعلومات. ما يجعل المنصة شديدة الْخَطَر؛ أنها تعتمد على الحد الأدنى من التفاعل مع المستهدفين؛ فبمجرد تفعيل البرمجية، يستطيع المخترق تحديد جميع الشبكات التي يتصل بها المستهدف بما في ذلك شبكات الإنترنت وشبكات التواصل الاجتماعي وخدمات البريد الإلكتروني، بالإضافة إلى أن المخترق يكتسب قدرات تحكم واسعة تمكنه من استخراج البيانات والسيطرة على الأجهزة.

تزعم الشركة أنها تستطيع اختراق معظم الأجهزة من ويندوز وآيفون وأندرويد. قد يكون نظام “كانديرو” من أكثر البرامج تعقيداً نظراً للقدرة الواسعة في الاختراق.

تستغل شركة “كانديرو” عدد من الهجمات الرقمية لتزرع البرمجية التجسسية على الجهاز المُستهدف مثل:

-

رابط خبيث يقوم تنزيل برنامَج ضار تلقائيًا

-

مستند مايكروسوفت أوفيس ضار يحتوي على برمجيات خبيثة

-

هجوم “رجل في منتصف” (Man-in-the-Middle) وهو هجوم يعتمد على اعتراض بيانات الجهاز المُخترَق.

-

تستخدم الشركة برمجية خبيثة تُسمى “شيرلوك” (Sherlock) لتستهدف أجهزة ويندوز وآيفون وأندرويد.

كما ذكرنا تستطيع “كانديرو” اختراق أنظمة التشغيل ويندوز، آيفون، وأندرويد. مثال على القدرات التقنية التي توفرها منصة التجسس من “كانديرو“، يُشير التقرير الصادر عن (سيتزن لاب) إلى أن المنصة تستطيع اختراق الأجهزة العاملة بنظام التشغيل ويندوز، وتنفيذ هجماتها عبر أي متصفح أو بإرسال مستند خبيث إلى المُستهدَف. تستطيع البرمجية التجسسية – بعد إصابة الجهاز المستهدف بها– من الاطلاع على محتوى العديد من التطبيقات مثل سكايب و أوت لوك و تليجرام وفيسبوك وغيرهم. أيضاً بإمكان البرمجية أن تُسجّل جميع كلمات المرور والتحكم بالميكروفون و الكاميرا و التعرف على المكان الجغرافي.

بشكل مشابه، تحصل البرمجية التجسسية على بيانات من أجهزة الهواتف الذكية ( أيفون و أندرويد)؛ فتجمع سجلات وجهات الاتصال و الروزنامة والموقع، بالإضافة إلى القدرة على تسجيل المكالمات. في ما يخص أجهزة أندرويد تحديدًا، من الواضح إن الشركة لديها خبرات واسعة باختراق الأجهزة من إنتاج شركة سامسونج الكورية.

ويبدو أن تكلفة البرمجية عالية للغاية، حيث يُشير المستند المسرب إلى أن تكلفة الحصول على نظام ومنصة “كانديرو” تُقدّر بحوالي 17 مليون يورو في الأقل، وقد يصل إلى 30 مليون يورو، بالإضافة إلى اشتراك يُجدّد سنويا وتكلفة أخرى مقابل التحديثات والتطويرات.

من هم عملاء “كانديرو” (Candiru)؟

استناداً إلى عدة تقارير إخبارية، و التقرير الصادر مؤخرًا عن “سيتزن لاب” فإن من أبرز العملاء لدى شركة “كانديرو” هي الأنظمة العربية، خاصة الخليجية، مثل الإمارة العربية المتحدة و المملكة العربية السُّعُودية. كما وردت أخبار عن عِلاقة استثمارية بين “كانديرو” وشركة قطرية، و تبين خلال عام 2019 بأن دولتي أوزبكستان وسنغافورة قد استعانتا بقدرات الشركة التجسسية.

كيف/من استهدفت شركة “كانديرو” (Candiru)؟

تعليقاً على التقرير الصادر من قبل “سيتزن لاب“، قالت مايكروسوفت إن الأشخاص المستهدفين “بهجمات دقيقة” من قبل برامج التجسس كانوا موجودين في الأراضي الفلسطينية وإسرائيل وإيران ولبنان واليمن وإسبانيا والمملكة المتحدة وتركيا وأرمينيا وسنغافورة. يشمل المستهدفون مدافعين عن حقوق الإنسان ومعارضين وصحفيين ونشطاء وسياسيين.

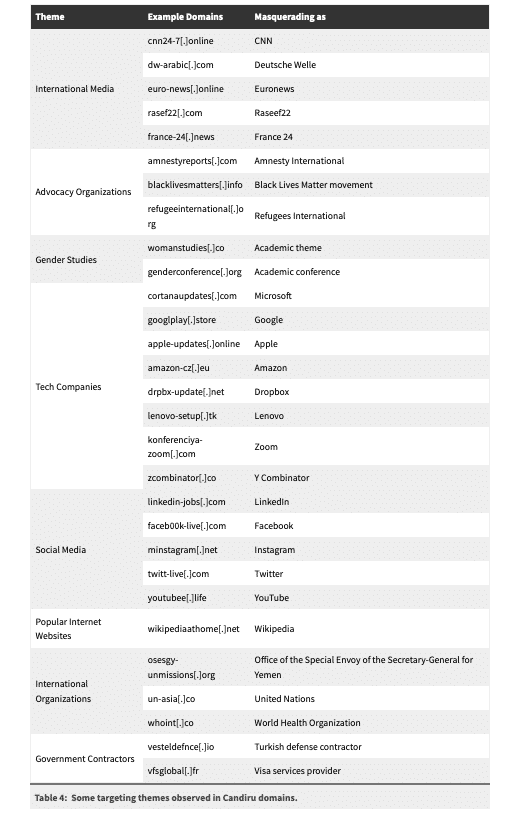

و استطاع باحثوا “سيتزن لاب” تحديد أكثر من 750 موقع ويب مرتبطة بالبنية التحتية لبرامج التجسس من “كانديرو“. العديد من أسماء المواقع كانت شبيهة لمواقع منظمات مناصرة مثل منظمة العفو الدولية، وحركة (Black Lives Matter) وغيرها من الكيانات ذات الطابع الخاص بالمجتمع المدني.

موقف شركات التقنية من “كانديرو” (Candiru) و “إن إس أو” (NSO)

في نهاية 2020، قدّمت مجموعة من الشركات التقنية مُذكّرة لدعم قضية قانونية رفعتها “واتسآب” ضد شركة الاستخبارات الإسرائيلية “ان إس أو“، متهمًا الشركة باستخدام ثغرة أمنية غير معلنة في تطبيق المراسلة لاختراق 1400 جهاز في الأقل، وبعضها يخُص صحفيين ونشطاء حقوق الإنسان. من هذه الشركات كانت شركتا غوغل مايكروسوفت (بما في ذلك الشركات التابعة لها لينكد إن و جيت هاب، بالإضافة لشركة سيسكو و شركة في أم وير وفيسبوك.

ومن بعد الكشف عن البنية التحتية لشركة “كانديرو“؛ قالت مايكروسوفت أنها حجبت أدوات طورتها الشركة إسرائيلية، و تمكنت من إصلاح الثغرات في نظام التشغيل التي استغلتها برامج (كانديرو).

وفي السياق نفسه، أصدرت غوغل تحديث لثمان ثغرات للمتصفح الخاص بها “جوجل كروم” ويعتقد بأن هذه التحديثات لها عِلاقة بثغرات استغلتها الشركة إسرائيلية.

كيف يمكننا حماية أنفسنا من هذه البرمجيات؟

عمومًا، لا يمكننا تقديم نصائح تضمن حماية أجهزتنا ضد “الهجوم من دون انتظار” (zero-day attack)، لكن هناك عدة خطوات من الممكن اتخاذها لتقليل المخاطر وحجم تسريب المعلومات.

-

نشرت منظمة (سمكس) وهي منظمة لبنانية معنية بالدفاع عن الحقوق الرقمية، مجموعة من النصائح التي يُمكنها أن توفّر قدرًا من الأمن والحماية، يمكنكم/ن الاطّلاع على هذه النصائح عبر: كيف تحمون بياناتكم/ن من هجمات شركة “إن إس أو” الإسرائيلية؟

-

نشر الباحث وخبير الأمن الرقمي (علي سباعي) مجموعة من التغريدات التي تُقدّم نصائح للأمن الرقمي، يُمكنكم/ن الاطّلاع عليها عبر الرابط.

-

نشرت مسار – مجتمع التقنية والقانون دليلًا حول الخصوصية والأمان في الهواتف الذكية (أندرويد–آي أو إس)، يُمكنكم/ن الاطّلاع عليه عبر الرابط.

-

نشرت مسار – مجتمع التقنية والقانون دليلًا حول الخصوصية في برمجيات التراسل الفوري، يُمكنكم/ن الاطّلاع عليه عبر الرابط.

-

كما يُمكنكم/ن الاطّلاع على مثال “كيفية اختيار تطبيقات الهواتف الذكية الآمنة؟” المنشور على “كُونِّكت” عبر الرابط.